مختصر و مفید با امنیت وردپرس

آمار جدید نشان می دهد که بیش از ۲۸ درصد از صاحبان وب سایتها از وردپرس استفاده می کنند. اما معروفیت آن هزینه ای دارد: اغلب توسط هکرهای خرابکار و اسپمرهایی که به دنبال نفوذ به سایتهای با امنیت پایین هستند هدف گرفته می شود. امنیت وردپرس به معنای کاهش خطر هک شدن است و نه به معنای از بین بردن کامل احتمال. زیرا همیشه ریسک هک شدن وجود دارد و ایمن سازی یک فرآیند مداوم است و به بررسی همیشگی مسیرهایی که غالبا تحت هجوم قرار می گیرند نیاز دارد.

این مقاله با این هدف نوشته شده است تا مراحل عملی و تکنیکهای ایمن سازی که به بهبود وضعیت ایمنی سایت و کاهش خطر هک شدن می انجامد را به وب مسترهای وردپرس آموزش دهیم.

۱. آسیب پذیری نرم افزاری

تیم توسعه دهنده امنیت وردپرس مجدانه می کوشد تا بسته های رفع آسیب پذیری و آپدیتهای امنیتی مهم را ایجاد کند. با این حال استفاده از قالبها و پلاگینهای متعلق به افراد و شرکتهای محتلف در سایت کاربران را در معرض تهدیدهای امنیتی بیشتری می کند.

از طریق نصب آخرین ورژن فایلهای هسته وردپرس و افزونه های آن، می توانید اطمینان حاصل کنید که سایتتان حداقل بسته های امنیتی لازم را دارد.

۱.۱ – بررسی قالبها و پلاگینها

پلاگین ها و پوسته ها می توانند قدیمی، منسوخ یا حاوی باگهایی باشند که خطرهای امنیتی جدی را برای سایت شما به ارمغان بیاورند.

به منظور حفاظت از اساس وردپرستان، توصیه می کنیم قالبها و پلاگین های سایتتان را به صورت منظم مورد بررسی قرار دهید.

ارزیابی امنیت پلاگین های شما

شما می توانید امنیت پلاگینها و قالبهای وردپرستان را از طریق بررسی تعدادی مشخصه با اهمیت، بسنجید.

- آیا پلاگین یا قالب مورد نظر شما توسط نفرات بسیار زیاد دیگری نیز نصب شده است؟

- آیا توسط کاربران زیادی مورد نقد و بررسی قرار گرفته و متوسط امتیازات داده شده به آن بالا است؟

- آیا توسعه دهندگان آن به طور فعالانه از پلاگینشان پشتیبانی می کنند و آپدیتهای مکرر و بسته های امنیتی متعددی ارائه می دهند؟

- آیا فروشنده پلاگین، فهرستی از شرایط و قوانین استفاده از پلاگین و همچنین سیاست حفظ حریم خصوصی را فهرست کرده و ارائه داده است؟

- آیا فرشنده، آدرس تماس حضوری در صفحه شرایط استفاده یا صفحه تماس از خود ارائه کرده است؟

به دقت صفحه شرایط و ضوابط را بخوانید – ممکن است حاوی مطالب نامناسبی باشد که فروشنده در صفحه اصلی خود عنوان نکرده است. اگر پلاگین یا قالب به نظر می رسد که هیچیک از موارد ذکر شده را ندارد یا اینکه اخیرا قبل از آخرین آپدیتش، مالکش تغییر یافته است شاید بهتر باشد به دنبال پلاگینی با امنیت بیشتر باشید.

بعضی اوقات افرادی شرور مالکیت پلاگین را خریداری می کنند تا کدها و توابع مخربی به آن بیفزایند و با استفاده از شهرتی که قبلا آن پلاگین کسب کرده است به فروش ادامه دهند و به نیت شوم خود برسند. زمانی که می خواهید پلاگینی را نصب کنید که قبل از آخرین آپدیتش، مالکش عوض شده است، حواستان جمع باشد.

قالبها و پلاگینهای بدون استفاده را حذف کنید.

وقتی صحبت از پلاگینهای بدون استفاده می شود باید بگوییم که کمتر، بهتر است. ذخیره سازی پلاگینهای ناخواسته و اضافی در محل نصب وردپرس، احتمال نفوذ را افزایش می دهد حتی اگر غیر فعال باشند و مورد استفاده قرار نگیرند.

از این پلاگین استفاده نمی کنید؟ خب حذفش کنید!

۱.۲ – آپدیتها

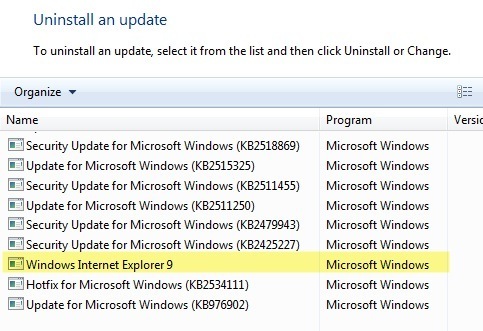

وقتی آپدیت جدیدی در دسترس قرار می گیرد از طریق داشبورد >> آپدیت ها به شما اعلان می شود.

همیشه باید در اسرع وقت آپدیتها را اعمال کنید.به صورت منظم وارد سایت شوید و اطمینان حاصل کنید که به محض ارائه آپدیتها، از آنها آگاه می شوید. اگر نمی توانید به هر علتی سایت خود را آپدیت کنید از یک فایروال به منظور رفع مشکلات احتمالی و به حداقل رساندن ریسک هک شدن استفاده کنید.

برای تنظیم آپدیت خودکار در وردپرس:

- از طریق SFTP یا SSH وارد هاست شوید.

- فایل wp-config.php را بیابید. معمولا در ریشه سایت و در فولدر public_html یا htdocs قرار دارد. آن را باز کنید.

- تکه کد زیر را به آن بیفزایید.

- define( ‘WP_AUTO_UPDATE_CORE’, true );

برخی از آپدیتها ممکن است سایت شما را خراب کنند. بنابراین پس از اعمال آپدیت، اطمینان حاصل کنید که سایتتان قابل استفاده است.

برای آپدیت دستی وردپرس:

- از طریق SFTP یا SSH وارد هاست شوید.

- به صورت دستی پوشه های wp-admin و wp-includes را پاک کنید.

- فایلهای /wp-admin/ و /wp-includes/ نسخه جدید وردپرس که دانلود نموده اید را در هاست خود جایگزین کنید.

- وارد اکانت کاربری ادمین خود در وردپرس شوید. ممکن است اخطاری مبنی بر آپدیت دیتابیس ببینید.

- روی Update WordPress Database کلیک کنید.

- وقتی که دیتابیس آپدیت شد، به داشبورد >> آپدیت ها بروید.

- هر نوع آپدیت موجود را اعمال کنید.

- سایت خود را باز کنید تا مطمئن شوید کار می کند.

هشدار

قبل از آپدیت وردپرس به آخرین نسخه، توصیه می کنیم مراحل پیشگیرانه زیر را انجام دهید:

- از سایت خود بک آپ بگیرید به خصوص، تنظیمات سفارشی سازی شده خود را. بهتر است بک آپ کاملی داشته باشید.

- یادداشت آپدیت را مطالعه کنید تا مطمئن شوید که تغییرات هیچگونه تاثیر منفی بر سایت شما نخواهد داشت.

- آپدیت را در یک سایت تست که خودتان ساخته اید ابتدا آزمایش کنید تا مطمئن شوید قالبها، پلاگین ها و دیگر افزونه هایتان با آخرین ورژن سازگار هستند.

آپدیت پلاگینها

اگر افزونه ها از سایتهای دیگری دانلود یا خریداری شود ممکن است وردپرس نتواند آنها را آپدیت کند. اگر چنین اتفاقی افتاد ممکن است به آپدیت دستی پلاگین با استفاده از FTP یا آپدیت کننده جامع نیاز داشته باشید.

برای آپدیت دستی پلاگینها در وردپرس

- مطمئن شوید پلاگین با نسخه فعلی وردپرس هماهنگی دارد.

- آخرین نسخه پلاگین را از منبع رسمی آن دانلود نموده و آن را روی کامپیوتر خود ذخیره کنید.

- دستورالعمل آپدیت خاص توسعه دهنده پلاگین را مطالعه کنید. اگر در دسترس نبود سراغ مراحل بعدی بروید.

- به وسیله SFTP و SSH وارد هاست خود شوید.

- به پوشه /wp-content/plugins/ بروید و پوشه را دانلود و در کامپیوتر خود ذخیره کنید تا تقش آپدیت را داشته باشذ.

- پوشه پلاگین مورد نظر را در سایت بیابید و آنرا به وسیله FTP پاک کنید.

- آخرین نسخه از آن را در همان پوشه بریزید.

- وارد حساب کاربری ادمین خود در وردپرس شوید و روی داشبورد >> پلاگین ها کلیک کنید.

- پلاگین مورد نظر را یافته و روی فعال سازی کلیک کنید.

آپدیت پوسته ها

اگر از پوسته فرزند به منظور سفارشی سازی استفاده نمی کنید، نیاز دارید تا تغییرات قالب خود را در محلی ذخیره نموده و سپس از طریق FTP قالب را آپدیت نمایید.

برای آپدیت دستی قالبها در وردپرس:

- از طریق FTP به سایت خود متصل شوید و به /wp-content/themes/ بروید. سپس پوشه فعلی قالب را در دانلود نموده و در کامپیوتر ذخیره کنید.

- سایت رسمی قالب مد نظرتان را باز کرده و آخرین نسخه از قالب را دانلود کرده و در کامپیوتر ذخیره کنید. اکنون شما دو کپی از پوشه قالب دارید.

- هر گونه تغییری که در قالب قدیمی خود اعمال کرده اید را کپی نموده و فایلهای قالب ورژن جدید را تغییر دهید.

- قالب جدید را به صورت کامل از طریق FTP و آپلود نمودن با ورژن قدیمی قالب در سایت جایگزین نمایید.

اگر از یک پوسته فرزند استفاده می کنید که خصوصیات قالب والد را به ارث می برد، آپدیت کردن قالبتان بسیار ساده خواهد بود. خیلی ساده پوشه قدیمی قالب والد را با آخرین نسخه قالب جدید جایگزین نمایید. تغییرات اعمال شده در پوسته فرزند شما دست نخورده باقی خواهد ماند.

۲. کنترل سطح دسترسی

هکرها پیاپی اسناد کاربران با سطح امنیت پایین را استخراج می کنند تا راهی برای دسترسی به سایتهای وردپرسی به دست آوردند.

با استفاده از پسوردهای منحصر به فرد و قوی در سایت، محدودسازی سطح دسترسی کاربران بر اساس نقشی که در سایت دارند، فعال سازی تایید هویت دو یا چند مرحله ای و ایجاد محدودیت در مدت نشست کاربران در سایت می توانید ریسک دسترسی به سایت توسط افراد شرور را کاهش دهید.

۲.۱ – حساب های کاربری

ادمین

اکثر هجومهای هکرها، حفره های موجود در wp-admin، wp-login.php و xmlrpc.php را با استفاده از ترکیبی از یوزرنیم ها و پسوردها هدف قرار می دهند.

با استفاده از یوزرنیم منحصر به فرد و حذف اکانت پیش فرض ادمین در وردپرس، اقدام بروت فورس یا حمله خودکار توسط ربات را برای هکرها دشوار می کنید.

جایگزینی اکانت ادمین :

- به عنوان ادمین وارد وردپرس شوید.

- از داشبورد کاربران >> افزودن کاربر جدید را انتخاب کنید.

- یک ایمل جدید استفاده کنید و اکانت جدیدی بسازید و نقش آن را روی Administrator قرار دهید.

- کاربر جدید را ذخیره کنید و سپس از سایت خارج شوید. این بار با اکانت جدیدی که با نقش Administrator ساختید وارد سایت شوید.

- از داشبورد کاربران>> همه کاربران را برگزینید.

- موس را روی یوزرنیم ادمین ببرید و آنرا حذف کنید.

- مطالبی که توسط ادمین نوشته شده است را به اکانت جدید و ادمین جدید اختصاص دهید.

یک نام مستعار (nickname) جدید انتخاب کنید که متفاوت از یوزرنیم شما باشد و آن را به عنوان نمایش عمومی نام خود در نظر بگیرید. این امر کار را برای هکرها به منظور بروت فورس اطلاعات ورودتان سخت خواهد کرد.

نقشها و اصل کمترین سطح دسترسی

اصل حداقل سطح دسترسی، از دو مرحله بسیار ساده تشکیل شده است:

- استفاده حداقلی از امتیاز دسترسی به یک سیستم به منظور اجرای عملیاتی خاص.

- اعطای امتیاز دسترسی تنها در زمانی که برای اجرای عملیات ضروری باشد.

با این طرح انتزاعی، وردپرس شامل نقشهای از پیش ساخته ی ادمین ها، نویسنده ها، ویرایشگرها، همکاران و مشترکین است.این نقشها مشخص می کند که یک کاربر چه کارهایی را می تواند انجام دهد و چه کارهایی را نمی تواند.

این توصیه های کنترل سطح دسترسی را پیروی کنید تا ریسک هک شدن سایت کاهش یابد:

- حسابهای کاربری جدید را با پایین ترین سطح امتیاز و دسترسی بسازید.

- به صورت موقت دسترسی بدهید و در زمانی که دیگر چنین سطح دسترسی نیاز نیست آنرا لغو کنید.

- اکانت های بلااستفاده را حذف کنید.

- اطمینان حاصل کنید که نقش پیش فرض روی مشترک تنطیم شده است.

- به عنوان ادمین وارد وردپرس شوید.

- اطمینان حاصل کنید که کاربر با تقش مشترک فقط می تواند وارد سایت شود و پروفایل خود را ویرایش کند.

- از داشبورد تنظیمات>> عمومی را انتخاب کنید

- نقش پیش فرض کاربر جدید را روی مشترک تنظیم کنید.

۲.۲ – پسوردها

اغلب توسط هکرها به منظور بروت فروس سایتها، از لیستی از پسورد استفاده می شود. به همین علت است که شما باید همیشه از پسوردهای منحصر به فرد و قوی برای تمام اکانتهای خود استفاده کنید.

پسوردهای قوی چنین خصوصیاتی دارند:

- حداقل یک کاراکتر با حروف بزرگ

- حداقل یک کاراکتر با حروف کوچک

- حداقل یک عدد در خود دارد.

- حداقل یک کاراکتر ویژه در خود دارد.

- مجموعا و حداقل ۱۰ کاراکتر دارد بدون وجود دو کاراکتر یکسان.

یکی از ساده ترین راههای ساخت پسوردی ایمن، استفاده از یک نرم افزار تولید کننده پسورد است که به صورت تصادفی، پسوردی مرکب از حروف و اعداد می سازد. البته باز بهترین راه انتخاب دستی پسورد است. چرا که دیستابیس این گونه نرم افزارها محدود است و ممکن است پسورد شما با پسورد سایتی دیگر که از این گونه نرم افزار استفاده کرده است مشابه شود و در نتیجه کار هکر در صورت اطلاع از چنین وضعیتی با در دست داشتن فهرستی از پسورد راحتتر خواهد بود.

تایید هویت دو یا چند مرحله ای

تایید هویت دو مرحله ای سطح دومی از حفاطت از اکانتتان را برایتان ایجاد می کند. این امکان باعث می شود که شما برای ورود به حساب کاربری تان، مجبور شوید کدی که از طریق یک اپلیکیشن که روی موبایلتان نصب می کنید را در سایت وارد کنید و در زمانی کاربرد خود را نشان می دهد که کسی یوزر و پسورد شما را حدس زده باشد.

برای افزودن تایید هویت دو مرحله ای با استفاده از Google Authenticator :

- Google Authenticator را از گوگل پلی دانلود نموده و روی گوشی تان نصب کنید.

- یک پلاگین تایید دو مرجله ای را در سایت وردپرسی خود نصب کنید. پلاگینی مثل miniOrange’s 2FA .

- به منو سمت راست وردپرس miniOrange 2-Factor اضافه می شود. روی آن کلیک کنید و توضیحات نصبش را دنبال نمایید.

- همین که کد QR را دیدید اپلیکیشن Google Authenticator را باز نموده و در پایین سمت راست اپلیکیشن، روی دکمه Add کلیک کنید.

- کد QR موجود در سایت وردپرسی و پلاگین نصب شده را به وسیله دوربین گوشی تان اسکن کنید.

- کد موجود در صفحه پلاگین را تایید کنید.

۲.۳ – محدودیت دفعات تلاش برای ورود

وردپرس به کاربران اجازه می دهد به منظور ورود به سایت برای دفعات نامحدود تلاش کنند، اما این امر سایت شما را در برابر حملات بروت فورس هکرها آسیب پذیر خواهد ساخت چرا که آنها ترکیبی از پسوردهای مختلف را مورد استفاده قرار خواهند داد.

می توانید با استفاده از یک پلاگین یا یک اپلیکیشن فایروال، برای یک حساب کاربری از طریق محدودیت دفعات تلاش برای ورود، یک لایه امنیتی اضافی ایجاد کنید.

برخی از پلاگینهای محبوب که به شما چنین امکانی می دهند عبارتند از Limit Login Attempts، WP Limit Login Attempts، و Loginizer .

۲.۴ – کدکپچای قبل از ورود

کپچا کوتاه شده ی عبارت “تست کاملا اتوماتیک عمومی تورینگ که می گوید کامپیوترها و انسانها با هم فرق دارند.” Completely Automated Public Turing test to tell Computers and Humans Apart .

این امکان برای متوقف ساختن رباتهای خودکار از دسترسی به داشبورد وردپرس و همچنین پرنمودن و ارسال اسپمر وار فرمها بی نهایت مفید است.

پلاگینهای محبوبی که به صفحه ورود وردپرس شما کپچا می افزایند عبارتند از Really Simple CAPTCHA و Google Captcha (reCAPTCHA) by BestWebSoft .

۲.۵ – محدودیت دسترسی به آدرسهای معتبر

محدود کردن امکان دسترسی به صفحه ورود برای آی پی های شناخته شده از ورود غیر مجاز جلوگیری می کند.

پلاگینهایی وجود دارند که این کار را برای شما انجام می دهند. در مقاله ای مجزا نیز به موضوع محدودیت دسترسی بر اساس آی پی پرداخته شده است.

۳. امنیت پیشگیرانه وردپرس

در رشته امنیت اطلاعات، عبارت دفاع در عمق زیاد به کار می رود.

برای درک این طرز تفکر باید یک قاعده کلی برایتان شرح داده شود: راه حل کامل و صد در صدی که بتواند از هر مکانی حفاظت کند وجود ندارد.

در این بخش ما تعدادی راه حل را فهرست می کنیم که شما می توانید به منظور ایجاد استراتژی دفاع در عمق روی سایتتان به کار ببرید. به وسیله سطح بندی این موارد دفاعی قادر به شناسایی و کاهش حملات بر علیه وبسایت خود خواهید بود.

۳.۱ – پلاگینهای امنیتی

اگر به مخزن رسمی وردپرس مراجعه کنید و برای عبارت security جستجو کنید بیش از ۴ هزار پلاگین با مجموعه ای از امکانات و دسته بندی ها خواهید یافت.

ما دسته بندی ها را تجزیه می کنیم و اهمیت آنها را شرح می دهیم تا شما راه حل مناسبی برای نیاز خود بیابید.

پلاگینهای امنیتی وردپرس – دسته بندی پیشگیری

به نظر می رسد این پلاگینها برخی از سطوح پیشگیری را برایتان فراهم می آورند. به عبارت دیگر به عنوان مدافع پیرامونی سایتتان شناخته می شوند. هدفشان ایجاد سد در برابر هک شدن و از طریق فیلترکردن ترافیک ورودی است.

پلاگینهای پیشگیری کننده اغلب محدود به فعالیت در لایه نرم افزاری هستند به این معنی که حملات باید هسته وردپرس را هدف قرار دهند تا این پلاگین ها کارکرد خود را نشان دهند. حمله بر نرم افزارهای هاست توسط این پلاگینها نمی تواند پیشگیری شود که توصیه ما استفاده از دیواره آتش ابری است.

پلاگینهای امنیتی وردپرس – دسته بندی شناسایی

محافظت از سایت در برابر مشکلات شناخته شده لازم است اما برای مشکلات ناشناخته کافی نیست. توانایی یافتن هر چیزی که باعث از دست رفتن دفاع پیرامونی سایت شما می شود بینهایت مهم است، اینجاست که پای شناسایی به میان می آید.

این پلاگینها تلاش دارند تا از طریق بررسی کامل فایلها، اسکن مشخصه های نفوذ یا ترکیبی از هر دو مکانیزم، مهاجمین را شناسایی کنند.

میزان اثرگذاری این پلاگین ها وابسته به نحوه نصبشان است. به عنوان مثال اگر پلاگین بر پایه بررسی کلی فایلهای سایت فعالیت می کند نیاز دارد تا روی یک محیط تازه و کاملا شناخته شده نصب گردد تا بتواند نقطه شروعی برای بررسی بسازد.

برخی از پلاگینها ممکن است قالبها و پلاگینهای شناخته شده که در مخزن وردپرس وجود ندارند را با نسخه موجود در مخزن توسعه دهنده شان مقایسه کنند تا در سایتهایی که از قبل در معرض خطر نفوذ قرار گرفته اند بتوانند کار خود را به درستی انجام دهند، اما این اقدامشان با فایلهای کمتر شناخته شده یا سفارشی سازی شده هماهنگی ندارد.

زمانی که به نظر می رسد چیزی در سایتتان به اشتباه در حال رخ دادن است، پلاگینهای شناسایی اهمیت خود را بیش از پیش نشان می دهند.

پلاگینهای امنیتی وردپرس – دسته بندی گزارش دهی

برخلاف عقیده رایج، حصول امنیت تنها به وسیله فعالسازی و تنظیم مجموعه ای از عملیات ها حاصل نمی شود و انجام این اقدامات کافی نیست. شما باید برای این فرآیند زمان بگذارید و روی اتفاقاتی که در حال رخ دادن است تمرکز کنید. چه کسی وارد سایت می شود؟ چه چیزی تغییر داده می شود و چه زمانی تغییرات اعمال شده است؟

پلاگینهای گزارش دهی به وسیله ارائه امکانات پایه مدیریتی که به شناسایی، خنثی سازی یا عکس العمل به خطر نفوذ کمک می کنند به شما در پاسخگویی به سوالات مطرح شده در فوق مدد می رسانند.

پلاگینهای امنیتی وردپرس – دسته بندی ابزار

این دسته بندی احتمالا بیشتر میزان اکوسیستم پلاگینهای امنیتی وردپرس را در بر می گیرد. برخی پلاگینهای موجود در این دسته در حوزه امنیت مثل چاقوی ضامن دار زنجان می مانند. این پلاگینهای کاربردی میزان کمتری از عملکرد را ارائه می دهند.

این پلاگینها می توانند در حوزه آپشن های پیکربندی که دارند، کامل باشند. هر گونه پیکربندی محتملی را که شما تمایل به استفاده کردن دارید در خود جای داده اند و برای کاربرانی که دوست دارند پازل های امنیت را سرهم بندی نموده و در کنار هم بچینند یا اینکه می خواهند توان پیکربندی آپشن های خاص را بر اساس نیازشان داشته باشند، گزینه مناسبی محسوب می شوند. برای مثال برهی از پلاگینهای امنیتی به سادگی XML-RPC را غیر فعال می کنند یا آدرس صفحه ورود به وردپرس را تغییر می دهند.

ما این دسته بندی را برای ابزارهایی نظیر پلاگینهای بک آپ گیری یا تعمیر و نگه داری که عملکردهای امنیتی خاصی را ارائه می دهند در نظر می گیریم.

۳.۲ – هاست

امنیت هاست میزبانی کننده سایت، در طی سالهای اخیر بهبود یافته است و بحث پیچیده ای نیز هست.

اکثر سایتها امنیت مورد نیاز شما را در سطوح مختلف فراهم می کنند. تعدادی از هاست ها با دریافت هزینه اضافی امنیت بیشتری را ارائه می دهند اما تنها در صورتی که محصولی امنیتی از آنها خریداری کنید. با این حال بعید است که این موارد آسیب پذیری سایت شما را برطرف کنند.

چهار نوع اصلی از سیستم میزبانی سایت وجوود دارد که می تواند توسط شما مورد استفاده قرار گیرد:

- هاستهای اشتراکی

- هاستهای سرور مجازی (VPS)

- هاستهای مدیریت شده

- هاستهای اختصاصی

از لحاظ تئوری، هاستی که به عملکرد کاربر وابسته نباشد بیشترین میزان امنیت را ارائه می دهد. اگر زمان و مهارت لازم برای امن سازی هاستتان را دارید گزینه های بیشتری در اختیارتان قرار خواهد گرفت اما در این صورت مسوولیت همه چیز بر عهده خودتان خواهد بود.

با این حال نوع فضای هاستی که انتخاب می کنید باید تابعی از مهارت و نیاز شما باشد:

- اگر فری هستید که درک اندکی از نحوه فعالیت سایتها دارید بهتر است از یک فضای هاست مدیریت شده یا بهینه شده استفاده کنید.

- اگر سازمانی با مرکز شبکه عملیاتی مخصوص به خود هستید، مرکز عملیات امنیت اطلاعات یا ادمین سیستم اختصاصی می باشید، سرور مجازی یا سروهای اختصاصی شاید برایتان فضای ایزوله بهتری را ارائه کند. (به شرط اینکه به درستی پیکر بندی شده باشد.)

همچنین می توانید مستقیما با شرکت ارائه دهنده هاست وارد مذاکره شوید تا بفهمید که موضع آنها در قبال امنیت سایت چیست. برخی از نکات کلیدی که باید از انها پرسیده شود عبارت است از :

- چه اقدامات امنیتی برای حفاظت از سایتتان انجام می دهند؟(غیز از امنیت سرورهایشان)

- اگر روی سایتتان بدافزار تشخیص دهند چکار خواهند کرد؟

- اغلب چگونه و با چه روشی به جستجوی بد افزارها می پردازند؟

- آیا درصورت هک شدن سایت، به شما خدمات خاصی ارائه می دهند؟

- آیا اگر سایتتان هک شود به همکاری و کمک فرد یا شرکت دیگری نیاز پیدا خواهید کرد؟

به منظور پیشگیری از آلودگی همه سایتهای میزبانی شده بر روی هاستهای اشتراکی، از یک اکانت کاربری و FTP ایزوله استفاده کنید.

ارتباط از طریق SFTP/SSH

رد و بدل شدن ایمن فایلها در سرور، نکته مهمی از امنیت سایت در فضای هاست ها به شمار می رود. رمزنگاری ارتباط، شما را مطمئن می سازد که از هر دیتایی که فرستاده می شود در برابر چشمهای مداخله گرانی که ممکن است ترافیک شبکه شما را رصد کنند، حفاظت خواهد شد.

ما یکی از روشهای زیر را برای اتصال یه سرور به شما پیشنهاد می کنیم:

SSH : یک پروتکل شبکه ایمن است و رایجترین مسیر اداره ایمن سرورهای از راه دور است. با SSH یا همان Secure Socket Shell هر نوع احراز هویت نظیر احراز هویت از طریق پسورد و انتقال فایل به طور کامل رمز نگاری می شود.

SFTP : پروتکل انتقال فایل SFTP توسعه داده شده ی SSH است و اجازه احراز هویت از طریق کانالی امن را می دهد. اگر از FileZilla یا دیگر کلاینت های FTP استفاده می کنید باید اغلب به جای SSH از SFTP استفاده کنید. پورت پیش فرض SFTP در اکثر سرویس ها، ۲۲ است.

۳.۳ – بک آپ

بک آپ گیری منظم باید یکی از مهمترین وظایف همیشگی مدیران سایتها باشد.

تنظیم مناسب بک آپ گیری می تواند در زمانی که همه چیز کاملا در مسیر اشتباهی قرار می گیرد سایت شما را نجات دهد. اگر یک مهاجم خرابکار تصمیم بگیرد که تمام فایلهای سایت شما را پاک کند یا اینکه فایلهای سایت را به وسیله اسکریپتهای پر از باگ تخریب نماید، به وسیل بازیابی سایت از طریق بک آپ، خسارات جبران می شود.

چهار لازمه ی کلیدی برای به کارگیری راه حل بک آپ گیری موفق وجود دارد:

- نگه داری در خارج از سایت : بک آپ های شما باید در خارج از سایت نگه داری شود و نه در روی هاست سرور سایت. بک آپ های ذخیره شده در فضای سرور در معرض خطر امنیتی جدی قرار دارند چون اغلب حاوی نرم افزارهای ناخواسته قدیمی بودن و آسیب پذیر هستند و به علت موقعیت قرارگیری شان که برای عموم در دسترس هستند، هر کسی می تواند از آنها برای حمله به سایت شما استفاده کند. ضمنا بک آپ های خارجی شما را در برابر خرابی های سخت افزای که پیش می آیند محافظت می کند. اگر درایورهای وب سرورتان خراب شود، تمام اطلاعات، سایت آنلاین و بک آپ های خود را از دست خواهید داد.

- اتوماتیک کردن : سیستم بک آپ گیری باید کاملا اتوماتیک انجام شود تا اطمینان حاصل گردد که به صورت منظم انجام می گیرد. انسانها تنبل یا فراموشکار هستند لذا می توانید به وسیله اتومات سازی، اشتباهات را کاهش دهید. اگر راه حل بک آپ دستی تنها گزینه شما است اطمینان حاصل کنید که بر اساس برنامه زمانی و به صورت منظم بک آپ گرفته شود.

- زواید : قانون دوم اسکافیلد در محاسبات خاطر نشان می کند که اطلاعات وجود ندارند مگر اینکه حداقل دو نسخه از آنها کپی گرفته شود. این گفته به این معنی است که استراتژی بک آپ گیری شما باید شامل اضافه کاری و پشتیبان گیری از بک آپ هایتان باشد.

- تست شده و صحیح : اطمینان حاصل کنید که فرآیند بازیابی واقعا کار می کند. با یک دایرکتوری خالی وب شروع کنید و سپس اطمینان حاصل کنید که می توانید این بک آپ ها را به منظور برگرداندن تمام اطلاعاتتان مورد استفاده قرار دهید و وبسایت دوباره آنلاین می شود یا نه؟ با یک دامنه تست و بدون هیچ چیز دیگری جز فایل بک آپ.

۳.۴ – شناسایی

تعدادی ابزار وجود دارد که می توانید در زمانی که در سایتتان چیزی اشتباه به نظر می رسد از آنها برای شناسایی مشکل استفاده کنید.

به منظور کمک به شما در واکنش سریع به یک رخنه امنیتی از ابزاری که خدمات زیر را ارائه می دهد استفاده کنید.

مانیتورینگ کلی

بررسی کلی سایت بخش مهمی از رسیدگی به سایت شما است و می تواند هشداری سریع بابت نفوذ در سایت به شما بدهد.

ابزارهای رصد کلی فایلها معمولا روی سرورها نصب می شوند تا یک جمع بندی رمزنگاری شده اولیه از فایهای حیاتی و ثبت اسناد بسازند. اگر فایل یا رکوردی به هر طریقی تغییر داده شود، یک اطلاعیه مورد تغییر داده شده دریافت خواهید کرد.

هشدارها / بررسی ها

ابزارهای بررسی، نمایی از فعالیتهای کاربران در سایت را به شما ارائه می دهند.

به عنوان ادمین سایت، باید سوالاتی نیر موارد زیر را بپرسید:

- چه کسی وارد می شود؟

- آیا آنها باید وارد شوند؟

- چرا آنها آن مطلب را تغییر داده اند؟

- چرا آنها در زمانی که باید خواب باشند، وارد سایت شده اند؟

- چه کسی آن پلاگین را نصب کرده است؟

ما نمی توانیم به اندازه کافی بر اهمیت گزارش گیری از فعالیتهای رخ داده در سایت تاکید کنیم. از ابزاری که از هر گونه فعالیتی که در سایت رخ می دهد گزارش می گیرد و هشدار می دهد استفاده کنید که این موارد را ارائه دهد :

- موفقیت یا عدم موفقیت در احراز هویت کاربر

- حذف یا افزودن کاربر جدید

- آپلود فایلها

- ایجاد پست و برگه

- اتشار پست و برگه

- فعالسازی و تغییر ویجت ها

- نصب پلاگینها

- تغییر در قالب و پوسته سایت

- تغییر تنظیمات سایت

پلن ریکاوری و واکنش

ریکاوری و واکنش فقط در مورد نفوذ یا رخداد بد به کار نمی رود، درباره آنالیز اثرات یک حمله به منظور فهمیدن آنچه رخ داده است و اعمال کنترل به منظور جلوگیری از رخداد مجدد نیز مورد استفاده دارد.

آیا این مقاله چشم انداز شما را در موضوع امنیت سایت تغییر داد؟ راههای دیگری برای افزایش امنیت سایت می شناسید. با ما در میان بگذارید.